Сегодня органы, занимающиеся выдачей электронной подписи , записывают ключ ЭЦП на специальный носитель. Правом доступа к нему может обладать только какое-то определенное лицо. Зачастую в качестве такого носителя выступает Rutoken или Etoken.

Представляет собой физическое средство, на которое записывается сертификат ЭП . По внешнему виду такой носитель напоминает обычную USB флешку.

Rutoken является компактным и удобным устройством. Его применяют для авторизации на личном компьютере и получения доступа к ключу. За счет своих функций данный носитель способен обезопасить личную переписку пользователя, любые документы и различные информационные ресурсы.

Такое устройство, как Rutoken, способно обойти пароли любой сложности. Обладателю ЭЦП теперь нет необходимости записывать куда-либо свои логины от сайтов и запоминать пароли. Сейчас вся цифровая информация может содержаться на электронном носителе. При необходимости получить доступ к своему аккаунту для отправки документов следует лишь подключить к ПК носитель электронной подписи .

Выбрать ЭЦП

Устройство Etoken обладает большей защитой, чем Rutoken. Органы, занимающиеся выдачей, дают его с целью контроля и надежной безопасности ключей , необходимых для аутентификации. Такой электронный носитель не требует дополнительного спецоборудования для подключения, так как он способен поддерживать работу с любыми основными системами и программными приложениями.

Для хранения и использования электронного ключа не обязательно пользоваться токенами. Можно задействовать такой носитель, как флешка, диск и даже мобильный телефон, но это будет небезопасно. В случае утери флеш-накопителя или кражи телефона злоумышленники получат доступ к ЭЦП , а с токеном это осуществить практически нереально. Чтобы получить доступ к токену необходимо ввести специальный засекреченный пин-код, который знает только владелец электронной подписи .

Отправлять данные через систему электронного документооборота может только пользователь, получивший ЭЦП и носитель электронного ключа от удостоверяющего УЦ. Встроенная память таких устройств включает в себя:

- Закрытые электронные ключи для формирования электронных подписей.

- Открытые ключи, необходимые для расшифровки и проверки полученных файлов.

- Сертификат, требующийся для проверки ключа ЭЦП.

Система, занимающаяся заверкой и безопасностью электронных документов

, построена на определенном принципе работы. При помощи специализированной программы отправитель должен сформировать закрытый ключ ЭЦП

, а затем на его основе создать открытый ключ

. Благодаря ему программа шифрует документ

, а адресат имеет возможность проверить наличие электронной подписи

, расшифровать файл и прочесть его.

Система, занимающаяся заверкой и безопасностью электронных документов

, построена на определенном принципе работы. При помощи специализированной программы отправитель должен сформировать закрытый ключ ЭЦП

, а затем на его основе создать открытый ключ

. Благодаря ему программа шифрует документ

, а адресат имеет возможность проверить наличие электронной подписи

, расшифровать файл и прочесть его.

Носитель, на который записан электронный ключ ЭЦП, функционирует от ПК в автономном режиме и содержит все важные для работы сведения. Если попытаться переписать его на иное устройство или взломать, вся цифровая информация будет утеряна.

Очень часто при взаимодействии нескольких компаний между собой требуется документация, заверенная личной подписью одного из должностных лиц. К сожалению, очень часто происходит ситуация, когда нужно срочно подписать бумаги, а руководство найти не удается. В таких случаях очень удобна электронная подпись , содержащаяся на ключевых носителях - токенах. С их помощью можно производить различные криптографические операции так, что вся ключевые закрытые сведения не покинут пределы токена. Это исключает вероятность компрометации ключа и дает возможность увеличить безопасность всей системы. Применение ЭЦП на устройстве токен - это быстро, легко и удобно.

Первым российским законом, который закрепил понятие электронной цифровой подписи и правила ее использования, был Федеральный закон от 10 января 2002 г. № 1-ФЗ (далее - Федеральный закон "Об электронной цифровой подписи"). 8 апреля 2011 года вступил в силу Федеральный закон от 6 апреля 2011 г. № 63-ФЗ (далее - Федеральный закон "Об электронной подписи"). Он предусмотрел, что Федеральный закон "Об электронной цифровой подписи" утрачивает свою силу с 1 июля 2013 года. До этого времени действовали оба закона.

Принятие нового закона было обусловлено приведением российского законодательства в соответствие с международными стандартами. Так, Федеральный закон "Об электронной подписи" значительно расширил сферу применения электронной подписи, разрешил ее получение юридическим лицам, закрепил систему аккредитации удостоверяющих центров. Одним из главных новшеств стало введение нескольких видов электронной подписи - простой и усиленной, тогда как Федеральный закон "Об электронной цифровой подписи" предусматривал только один ее вид - электронную цифровую подпись.

Простая электронная подпись - это подпись, которая посредством использования кодов, паролей и иных средств подтверждения подтверждает факт формирования электронной подписи определенным лицом (). Она является самой доступной из всех видов электронной подписи и формируется посредством схемы "логин-пароль" или использования одноразового пароля.

Простая электронная подпись позволяет установить только личность лица, подписавшего документ, но не факт изменения содержимого документа после его подписания, что значительно ограничивает сферу ее использования.

Помимо простой электронной подписи существует также усиленная, которая может быть квалифицированной и неквалифицированной.

Неквалифицированной усиленной электронной подписью является электронная подпись, которая:

1) получена в результате криптографического преобразования информации с использованием ключа электронной подписи;

2) позволяет определить лицо, подписавшее электронный документ;

3) позволяет обнаружить факт внесения изменений в электронный документ после момента его подписания;

4) создается с использованием средств электронной подписи ().

Для использования усиленной электронной подписи ее владелец получает два ключа. Ключ электронной подписи (закрытый ключ) служит для создания электронной подписи документа и, как правило, хранится на обособленном носителе. Одним из распространенных носителей ключа электронной подписи является токен (USB-ключи E-token, Rutoken). Он представляет собой компактное мобильное USB-устройство, на котором хранится подпись. Токен имеет защищенную область памяти, и получить доступ к ней для использования электронной подписи может только владелец электронной подписи, знающий код доступа к токену. Этим обеспечивается подтверждение того, что документ подписан конкретным лицом. Кроме того, иногда для подписания документа может потребоваться привязка к мобильному телефону и введение пароля, полученного в смс-сообщении (например, такую процедуру практикуют некоторые банки). Обычно при подписании электронного документа он направляется на токен, внутри которого генерируется подпись и прочно связывается с содержимым документа, а потом подписанный документ выдается обратно владельцу ключа. Закрытый ключ, таким образом, не покидает свой носитель, что обеспечивает безопасность при применении электронной подписи. Кроме того, связывание содержимого документа с электронной подписью позволяет определить, не вносились ли изменения в документ после его подписания.

Внимание! Хотя носитель ключа усиленной электронной подписи технически может подключаться к разным компьютерам, необходимо учитывать следующее. Оформляя усиленную электронную подпись, пользователь получает программу-криптопровайдер, которая преобразует подписываемую информацию, связывая ее с электронной подписью. Если в составе электронной подписи вы приобрели только одну лицензию, использовать электронную подпись возможно только на том компьютере, на котором установлена эта лицензия. При желании подписывать электронные документы на разных компьютерах необходимое количество лицензий на программу-криптопровайдер придется докупить или приобрести сразу несколько лицензий для разных компьютеров. |

Закрытый ключ связан с ключом проверки электронной подписи (открытый ключ). Именно этот ключ использует адресат электронного документа, чтобы с его помощью удостовериться в действительности подписи и отсутствии изменений документа после его подписания. В удостоверяющем центре, выдавшем сертификат ключа проверки электронной подписи, находится дубликат открытого ключа на случай споров о подлинности подписи.

Сертификат ключа проверки электронной подписи представляет собой официальный документ (он может существовать как в электронной, так и в бумажной форме), выдаваемый удостоверяющим центром. Он предназначен для подтверждения принадлежности ключа проверки конкретному лицу - владельцу этого сертификата. Иными словами, именно с помощью сертификата вы сможете удостовериться, что электронная подпись принадлежит тому лицу, которое направило вам подписанный документ. Данные сертификата открыты и предоставляются удостоверяющим центром всем желающим.

Квалифицированная усиленная электронная подпись отличается от неквалифицированной тем, что ее сертификат ключа проверки подписи (квалифицированный сертификат) создан и выдан удостоверяющим центром, аккредитованным при Минкомсвязи России. Программное средство криптозащиты такой электронной подписи, а также аппаратное средство криптозащиты (токен) сертифицированы ФСБ России. Она считается самым защищенным видом электронной подписи и требуется для электронного взаимодействия с государственными органами в подавляющем большинстве случаев.

| Список аккредитованных удостоверяющих центров |

Если аккредитованный удостоверяющий центр допустит причинение убытков третьим лицам, доверившимся указанной в сертификате ключа информации, или информации, содержащейся в реестре сертификатов этого удостоверяющего центра, его ответственность обеспечивается суммой не менее чем 1,5 млн руб. ( , пп. 2 п. 5 приказа Минкомсвязи России от 23 ноября 2011 г. № 320 ). Недавно Минкомсвязь опубликовало на своем официальном сайте законопроект, согласно которому минимальный размер чистых активов удостоверяющего центра может составить 10 млн руб. вместо 1 млн руб. на сегодняшний день, а минимальный размер обеспечения предлагается увеличить с 1,5 млн руб. до 50 млн. руб.

Выданные в соответствии с Федеральным законом "Об электронной цифровой подписи" электронные подписи признаются равнозначными усиленным квалифицированным электронным подписям. Если вступившие в силу до 1 июля 2013 года федеральные законы и иные нормативные акты предусматривают использование электронной цифровой подписи, должна применяться усиленная квалифицированная электронная подпись. (). Срок ее действия ограничивается сертификатом, однако после 31 декабря 2013 года подписывать электронные документы электронной цифровой подписью будет запрещено ().

Теперь рассмотрим сложные ситуации, которые часто встречаются на практике.

Ситуация 1. Вы получили подписанный электронной подписью документ и хотите проверить срок действия сертификата ключа подписи или убедиться, что он не был отозван , то для проверки подлинности электронной подписи вы можете воспользоваться соответствующим сервисом , размещенном на портале госуслуг.

Ситуация 2. Уволился сотрудник, на которого была оформлена электронная подпись. Поскольку электронная подпись оформляется именно на сотрудника, а не на соответствующую должность, вам необходимо оперативно обратиться в удостоверяющий центр, который выдавал сертификат электронной подписи. Удостоверяющий центр внесет его в реестр отозванных сертификатов, и с этого момента электронная подпись сотрудника будет считаться недействительной. В противном случае может возникнуть сложная ситуация, если недобросовестный сотрудник, имея доступ к своему компьютеру, подпишет какой-либо документ от имени организации сразу после увольнения. Для нового сотрудника необходимо будет оформить новую электронную подпись.

Рекомендуем также прописать в локальном нормативном акте или непосредственно в трудовом договоре сотрудника обязанности по обеспечению конфиденциальности закрытого ключа электронной подписи и сохранности ее аппаратного носителя.

Ситуация 3. Вы получили документ, но отправитель не приложил отдельным файлом открытый ключ. Открытый ключ усиленной электронной подписи обычно всегда содержится в сертификате ключа электронной подписи. Иными словами, если получен электронный документ, подписанный электронной подписью, он будет содержать в своем составе открытый ключ электронной подписи, с помощью которого можно проверить ее подлинность. При возникновении затруднения вы можете обратиться в удостоверяющий центр, выдавший соответствующий сертификат за предоставлением выписки.

Ситуация 4. Вы хотите проверить, обладает ли сотрудник сторонней компании полномочиями на подписание того или иного документа. Для проверки полноты полномочий должностного лица, подписавшего электронный документ, достаточно ознакомиться с сертификатом ключа его подписи - в нем содержится информация как о должности сотрудника, так и о сфере применения его электронной подписи.

Ситуация 5. Вы хотите передать право использования электронной подписи по доверенности. При применении усиленных электронных подписей участники электронного взаимодействия обязаны обеспечивать конфиденциальность ключей электронных подписей частности не допускать использование принадлежащих им ключей электронных подписей без их согласия (). Несмотря на оставленную законодателем возможность применения ключей электронной подписи другим лицом с согласия владельца сертификата, мы не рекомендуем поступать таким образом. Анализ судебной практики показывает, что суды допускают возможность использования электронной подписи исключительно владельцем сертификата ключа проверки электронной подписи (см., например, постановление ФАС ПО от 27 ноября 2001 г. № А65-5421/01-СГ2-20, постановление ФАС ВВО от 29 апреля 2005 г. № А11-1742/2003-К1-10/164).

Пользование электронной подписью: что мешает?

|

| Время проведения опроса: 3-10 июня 2013 года Место проведения опроса: Россия, все округа Размер выборки: 141 респондент |

Основная проблема, препятствующая широкому использованию электронной подписи, заключается в недостаточной активности населения и неосведомленности о преимуществах электронной подписи, равнозначности ее личной подписи, сферах применения. Результаты опроса наших пользователей на тему "Пользуетесь ли вы электронной цифровой подписью?" показывают, что только одна треть (29%) респондентов ответила положительно на этот вопрос. Большинство опрошенных (48%) электронной подписью не пользуется, еще 12% думают над ее использованием, а 11% респондентов не знают, что это такое (см. Диаграмма 1).

Кроме того, распространению электронной подписи препятствуют ее цена и необходимость оформления разных подписей для взаимодействия с разными госорганами и доступа к различным базам данных. Так, стоимость оформления электронной подписи для торгов в компании "Электронный экспресс" составляет от 3953 руб. до 7434 руб.

Вдобавок ко всему, не урегулирован порядок хранения документов, подписанных электронной подписью, в отличие от их бумажных аналогов. Для доступа к документу, заверенному электронной подписью и переданного на хранение, помимо собственно документа необходимо также хранить средства криптозащиты, с помощью которых была создана подпись и сертификат ключа проверки.

Функциональный ключевой носитель (ФКН) - это новая технология, позволяющая существенно повысить безопасность систем, использующих электронную цифровую подпись.

Функциональный ключевой носитель - архитектура программно- аппаратных продуктов со смарткартой или USB ключом, аппаратно реализующих российские криптоалгоритмы ЭП и шифрования (ГОСТ Р 34.10-2001/ГОСТ Р 34.11-94, ГОСТ 28147-89), позволяющая безопасно хранить и использовать закрытые ключи в защищённой памяти смарткарты или USB ключа.

В последнее время все большее внимание уделяется вопросам безопасности хранения закрытых ключей. Ключевые контейнеры на небезопасных носителях (таких как дискеты) уходят в прошлое. Но и к получившим широкое распространение ключевым контейнерам на защищенных носителях - USB ключам и смарткартам предъявляются все более жесткие требования в области защиты ключа.

Частично таким новым требованиям удовлетворяют USB ключи и смарткарты с аппаратной реализацией подписи, получившие широкое распространение в зарубежной практике. Например, USB ключи и смарткарты, удовлетворяющие стандартам PKCS#11. Но данные стандарты были разработаны достаточно давно и не учитывают возникновение новых угроз, таких как уязвимость к атакам подмены подписи или хэш-значения в канале связи между микропроцессором карты (ключа) и программным обеспечением на компьютере.

Архитектура Функционального ключевого носителя , предлагаемая компанией КРИПТО-ПРО, реализует принципиально новый подход к обеспечению безопасного использования ключа на смарткарте или usb-токене, который кроме аппаратной генерации ключей и формирования ЭП в микропроцессоре ключевого носителя, позволяет эффективно противостоять атакам, связанным с подменой хэш-значения или подписи в канале связи между программной и аппаратной частью CSP.

Основными преимуществами ФКН являются:

- повышенная конфиденциальность ключа пользователя;

- генерация ключей ЭП, ключей согласования, а также создание ЭП, происходит внутри ФКН;

- выполнение криптографических операций на эллиптических кривых непосредственно ключевым носителем, поддержка российской ЭП;

- усиленная защита данных при передаче по открытому каналу, благодаря использованию взаимной аутентификации ключевого носителя и программной составляющей при помощи оригинального протокола КРИПТО-ПРО на основе процедуры EKE (encrypted key exchange). При этом передается не PIN-код, а точка на эллиптической кривой;

- передача хэш-значения по защищенному каналу, исключающему возможность подмены;

- ни в какой момент, кроме создания контейнера, ключ пользователя не хранится ни в ключевом контейнере, ни в памяти криптопровайдера и не используются в явном виде в криптографических преобразованиях. Соответственно, даже удачная аппаратная атака на ключевой носитель не поможет узнать ключ;

- исключена возможность подмены подписи в протоколе обмена, ЭП вырабатывается по частям - сначала в ключевом носителе, потом окончательно в CSP;

- ключ может быть сгенерирован ФКН или загружаться извне.

ОСНОВНЫЕ ПОНЯТИЯ

КСКПЭП

–квалифицированный сертификат ключа проверки электронной подписи.

КЭП

– квалифицированная электронная подпись.

Криптопровайдер – средство защиты криптографической защиты информации.Программа с помощью которой генерируется закрытая часть электронной подписи и которая позволяет производить работу с электронной подписью. Данная галочка проставляется автоматически.

Экспортируемый ключ – возможность копирования электронной подписи на другой носитель. При отсутствии галочки копирование электронной подписи будет невозможно.

ЛКМ – левая кнопка мыши.

ПКМ – правая кнопка мыши.

CRM- AGENT – приложение, разработанное специалистами УЦ для упрощения процедуры генерации ключевой пары, создания запроса и записи сертификата.

После посещения удостоверяющего центра и прохождения процедуры сверки личности, на указанную Вами в заявлении электронную почту, УЦ прислал письмо, содержащее ссылку для генерации. Если Вы не получали письма, обратитесь к Вашему менеджеру или в Техническую поддержку УЦ по контактному номеру из этого руководства.

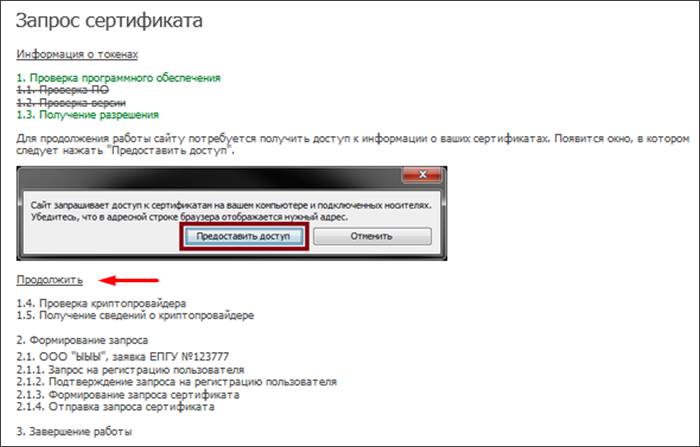

Откройте ссылку для генерации из письма в одном из рекомендуемых браузеров: Google Chrome , Mozilla Firefox , Yandex.Браузер . Если Вы уже находитесь в одном из вышеперечисленных браузеров, кликните по ссылке ЛКМ или ПКМ > «Открыть ссылку в новой вкладке». Страница генерации (Рис.1) откроется в новом окне.

При открытии ссылки, появится первоначальное предупреждение. Ознакомьтесь с ним, если для хранения КЭП вы используете носитель Jacarta LT . Подробнее о носителях в ниже. Если используете иной носитель, то нажмите кнопку «Закрыть» .

Рис.1 – Страница генерации

Нажмите на ссылку «Скачать приложение» для начала загрузки. Если ничего не произошло после нажатия, кликните по ссылке ПКМ > «Открыть ссылку в новой вкладке» . После скачивания приложения запустите установку.

Рекомендуется отключить антивирусное ПО перед загрузкой программы !

В процессе установки приложения « crm - agent » появится сообщение с запросом доступа (Рис.2).

Рис.2 – Запрос доступа

Нажмите кнопку «Да».

После окончания установки приложения вернитесь на страницу с генерацией. Появится сообщение о «Предоставлении доступа» (Рис.3).

Рис.3 – Доступ к хранилищу сертификатов

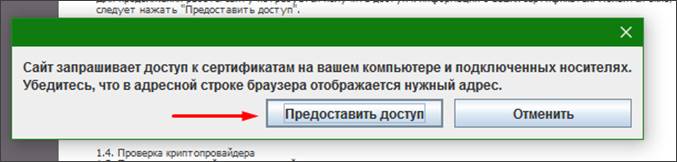

Нажмите «Продолжить» и, в появившемся окне, «Предоставить доступ» (Рис.4).

Рис.4 – Доступ к хранилищу сертификатов 2

Если не появилась кнопка «Продолжить»

Если после установки приложения « crm - agent » , ссылка на скачивание приложения не исчезла, причиной может быть блокировка подключения вашей системой безопасности.

Для устранения ситуации необходимо:

Отключить антивирус, установленный на вашем компьютере;

Открыть новую вкладку в браузере;

Ввести в адресную строку браузера адрес без пробелов - 127.0.0.1:90 – и перейти (нажать Enter на клавиатуре);

При появлении сообщения браузера «Ваше подключение не защищено» , добавьте страницу в исключения браузера. Например, Chrome : «Дополнительные» - «Все равно перейти на сайт» . Для остальных браузеров воспользуйтесь соответствующей инструкцией разработчика.

После появления сообщения об ошибке, вернитесь на страницу с генерацией и повторите Пункт 2 данной инструкции.

В случае, если у вас отсутствуют предустановленные криптопровайдеры, после этапа предоставления доступа появятся ссылки для скачивания КриптоПРО (Рис.5).

Это важно: приложение « crm - agent » обнаруживает любые криптопровайдеры на компьютере, и, если у Вас установлена отличная от КриптоПРО CSP программа (например, VipNET CSP ), свяжитесь со специалистами технической поддержки УЦ для консультации.

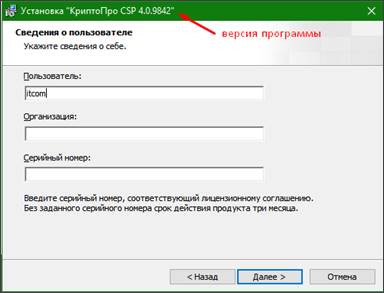

Нажмите на ссылку «КриптоПРО 4.0» на странице генерации или на аналогичную ссылку ниже для загрузки файла установки КриптоПРО на компьютер.

КриптоПро CSP 4.0 – версия для ОС Win 7 / 8 / 10

После окончания загрузки откройте zip -архив с помощью соответствующей программы-архиватора (например, Win - RAR ). Внутри будет сам файл установки КриптоПРО. Запустите его и установите с параметрами по умолчанию. В процессе установки у Вас может появиться следующее окно:

Рис.5 – Установка КриптоПРО

Пропустите окно, нажав «Далее» . Установка КриптоПРО завершена.

Подписи можно хранить в реестре компьютера, на обычных флеш-накопителях и на специальных usb -токенах. Список токенов, пин-коды и ссылки на ПО представлены в таблице ниже (Таблица 1).

Таблица 1 – Драйверы для защищенных носителей

|

Тип USB-носителя |

Внешний вид USB-носителя |

Ссылка на загрузку драйверов |

PIN-код |

|

ruToken |

|

Необходимый атрибут – ключ ЭЦП – это уникальный перечень буквенных и цифровых символов, который используется для формирования подписи. Ключ простой ЭЦП представляет собой идентификатор и пароль, а усиленной – сложное образование, созданное с применением алгоритмов криптологического шифрования.

Различия и особенности

- В отличие от рукотворного росчерка, ЭП не имеет универсального характера и может использоваться только в пределах одного ведомства в соответствии с OID – объективными идентификаторами сфер применения ключа. Существуют ЭП для:налоговой отчетности;

- электронных торгов и тендеров;

- портала публичных услуг.

До того,как получить ЭЦП юридическому лицу, ему следует сообщить представителю изготовителя – удостоверяющего центра (УЦ) все планируемые цели использования. Требуемые OID будут прикреплены к единому сертификату ключа, результатом чего станет универсальная и удобная ЭП.

Ключ проверки электронной подписи (КП) представляет собой неповторимую последовательность символов, связанных с ключом ЭП. Она может быть применена для установления достоверности сформированной подписи любого вида:

- КП простой ЭЦП используется в соответствии с предписаниями оператора информационной системы, в которой подписан и отправлен файл;

- применение неквалифицированной усиленной ЭЦП разрешено законом и без создания сертификата КП, если она при этом будет удовлетворять техническим требованиям относительно безопасности и конфиденциальности;

- КП квалифицированной ЭЦП содержится в ее сертификате, что, собственно, и отличает ее от подписей иных видов.

Сколько и каких ключей можно иметь?

Цифровой документооборот активно развивается. Унифицирована лишь малая часть технических и юридических нюансов. При этом существуют некоторые недоработки:

- не существует единого реестра лиц, получивших и использующих ЭП (каждый УЦ ведет собственный перечень выданных и аннулированных сертификатов);

- не реализованы роуминг и кросс-сертификация между операторами электронного документооборота, которые бы обеспечили функциональную совместимость доменов инфраструктуры открытых ключей;

- одно лицо может владеть неограниченным числом подписей и действующих сертификатов КП ЭП для использования в разных целях.

Кроме того, человек, действующий от имени нескольких учреждений в цифровом документообороте должен иметь отдельный ключ электронной подписи для представительства каждой из них в целевой системе.

К примеру, гражданин может одновременно владеть ЭП для подачи отчетности в территориальный орган ФНС:

- Для налоговых деклараций от собственного имени как физическое лицо.

- Для бухгалтерской и налоговой отчетности:

- как частный предприниматель;

- как должностное лицо предприятия (руководитель или бухгалтер);

- как представитель по доверенности любого хозяйствующего субъекта.

Ключевая пара

Для построения ЭП могут использоваться два вида алгоритмов:

- симметричного криптошифрования, подразумевающие под авторизацией документа подписание его издателем и передачу доверенному третьему лицу, уполномоченному отправить его адресату;

- асимметричного криптошифрования, в которых для прямого и обратного преобразований применяются разные ключи или присутствует пара: личный ключ строго конфиденциален, а КП открыто публикуется и защищается от подделки.

Открытый ключ электронной цифровой подписи ЭЦП – это данные, которые:

- сообщаются по общедоступному, технически незащищенному телекоммуникационному каналу;

- применяются для проверки ЭП и обратного преобразования содержимого файла;

- его пара – личный конфиденциальный ключ для формирования ЭП.

Проверка электронной подписи путем использования открытых ключей обычно применяется в сетевых протоколах, например – SSL, SSH, S/MIME. Они основываются на таких принципах:

- ключ для создания ЭП его владелец держит в строжайшем секрете;

- УЦ формирует сертификат открытого ключа, тем самым, обеспечивая его достоверность;

- участники файлообмена не доверяют друг другу, но каждый из них верит УЦ;

- только УЦ наделен полномочиям подтверждать принадлежность открытого ключа тому, кто владеет закрытым ключом.

Закрытый ключ электронной цифровой подписи ЭЦП – это конфиденциальная составляющая ключевой пары. Он имеет такие характеристики:

- применяется для формирования ЭП;

- не может быть вычислен из созданной с его помощью подписи или открытого ключа;

- исключает возможность подделки ЭП в случае применения стойкого криптоалгоритма.

Надлежащую работу ЭП обеспечивают:

- надежные методы криптошифрования;

- качественные генераторы случайных чисел (ключ должен быть абсолютно непредсказуем);

- безопасные носители – смарт-карты либо HSM, исключающие возможность перезаписи.

Средства ЭП

В соответствии с предписаниями профильного закона 2011 года, средства электронной подписи применяются для выполнения следующих задач относительно ЭП:

В соответствии с предписаниями профильного закона 2011 года, средства электронной подписи применяются для выполнения следующих задач относительно ЭП:

- создание;

- проверка;

- создание ключа и ключа проверки.

Подлежат применению средства ЭП, которые:

- предполагают достоверное определение факта внесения любых, в том числе и случайных, правок в переданный документ;

- обеспечивают невозможность вычисления ключа ЭП.

При подписании они должны:

- гарантировать подписанту возможность ознакомиться с содержимым заверяемого файла;

- обезопасить от случайного создания ЭП.

При проверке ЭП ее средства должны:

- демонстрировать содержание подписанного файла;

- обнаруживать любые внесенные правки;

- устанавливать лицо, чей ключ использовался при формировании подписи.

До того, как получить ключ ЭЦП, нужно уяснить, что только средства квалифицированной ЭЦП прошли обязательную проверку и сертификацию. Они одобрены ФСБ, а потому являются самыми надежными.